Ці популярні маршрутизатори Wi-Fi — кошмари безпеки

Дослідники з безпеки з IoT Inspector об’єдналися з журналом CHIP Magazine, щоб перевірити дев’ять найпопулярніших домашніх Wi-Fi-роутерів на наявність експлойтів і вразливостей. Результати приголомшливі — ці маршрутизатори не тільки погано захищені, але й страждають від вразливостей, які дослідники безпеки вперше виявили місяці чи роки тому.

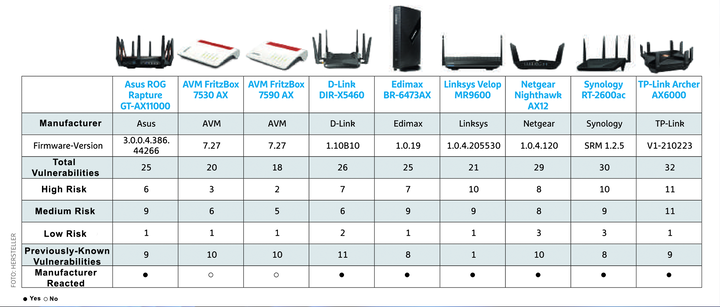

Маршрутизатори, протестовані IoT Inspector і CHIP, надходять від ASUS, AVM, D-Link, Edimax, Linksys, Netgear, Synology і TP-Link. Усі вони використовували останню версію мікропрограми свого виробника, і є велика ймовірність, що вразливості, виявлені в цих маршрутизаторах, існують в інших моделях тих же брендів.

Ось докладні висновки IoT Inspector і CHIP Magazine, включаючи деякі хороші новини, які доводять важливість такого роду досліджень.

IoT Inspector та висновки журналу CHIP

Частини в лівій частині цього графіка були перекладені з німецької. Інспектор IoT, CHIP

Перш ніж ми розглянемо всі жахливі недоліки цих популярних маршрутизаторів, мені потрібно на хвилинку пояснити, як IoT Inspector проводив ці тести. Дивіться, IoT Inspector — це компанія, що займається програмним забезпеченням, яка продає автоматизований інструмент аналізу безпеки для маршрутизаторів та інших підключених пристроїв.

IoT Inspector запустив мікропрограму кожного маршрутизатора через цей автоматизований інструмент, щоб перевірити понад 5000 CVE та інші проблеми безпеки. Ось що він знайшов:

Ось результати тестів IoT Inspector і CHIP:

- Загалом дев’ять маршрутизаторів мають 226 недоліків.

- Archer AX6000 від TP-Link є найбільшим порушником, який страждає від 32 помилок безпеки.

- На другому місці RT-2600ac від Synology, який має 30 недоліків безпеки.

- Більшість виявлених недоліків безпеки є «високим» або «середнім» ризиком.

- Кожен протестований маршрутизатор страждає від відомої вразливості, яку залишили невиправленою.

Хоча дослідники не поділилися багато детальної інформації щодо цих недоліків безпеки та помилок, вони опублікували критичну вразливість, знайдену в маршрутизаторі DIR-X460 D-Link. Ось коротко: IoT Inspector знайшов спосіб надіслати шкідливі оновлення мікропрограми на DIR-X460 D-Link, витягнувши його ключ шифрування.

Крім того, IoT Inspector і CHIP опублікували деякі з найбільш поширених недоліків, виявлені в цих дев’яти маршрутизаторах:

- Слабкі паролі за замовчуванням, наприклад «admin».

- Жорстко закодовані облікові дані в тексті болю — ви знаєте, незашифровані дані.

- Застаріле ядро Linux у прошивці маршрутизатора.

- Застарілі мультимедійні та VPN-функціональні можливості, якими можна скористатися.

- Використання старих версій BusyBox.

Майте на увазі, що будь-хто може провести ці тести, включаючи виробників маршрутизаторів. Очевидно, що дев’ять перевірених тут брендів не знаходять часу, щоб належним чином захистити свою продукцію.

Хороші новини: виробники вирішують проблеми

Сара Чейні

За даними журналу CHIP Magazine, кожен з дев’яти виробників маршрутизаторів відповів на ці тести та випустив оновлення мікропрограми, щоб усунути вразливості в своїх продуктах. Більшість із цих виправлень призначено для уразливостей із «низьким ризиком», але це хороший початок.

Ось дії, вжиті кожним виробником після цього розслідування. Зауважте, що ці пункти перекладено зі звіту CHIP, який написано німецькою мовою.

- ASUS: ASUS перевірила наші висновки та надала нам детальну відповідь. ASUS виправили застарілий BusyBox, і тепер є оновлення для «curl» і веб-сервера. Проблеми з паролем, про які ми попереджали, були тимчасовими файлами, які процес видаляє після завершення. Вони не є ризиком.

- D-Link: D-Link подякував нам за підказку та опублікував оновлення мікропрограми, щоб усунути згадані проблеми.

- Edimax: Edimax не доклав надто багато зусиль для перевірки цих проблем, але опублікував оновлення, щоб виправити деякі проблеми.

- Linksys: Linksys вирішить усі проблеми, віднесені до категорії «високі» та «середні». Це дозволить уникнути паролів за замовчуванням у майбутньому, а також випустив оновлення мікропрограми для будь-яких проблем, що залишилися.

- Netgear: команда Netgear наполегливо працювала і вивчила всі проблеми. Netgear вважає, що деякі з його «високого ризику» уразливості не є великою проблемою. Він висунув оновлення для DNSmasq та iPerf, хоча спочатку слід вирішити інші проблеми.

- Synology: Synology вирішує проблеми, які ми виявили під час оновлення ядра Linux. BusyBox і PHP будуть оновлені, а Synology очистить свої сертифікати. Як не дивно, усі пристрої Synology виграють від цього оновлення.

- TP-Link: Оновлення BusyBox, CURL і DNSmasq усунуло багато проблем TP-Link. Йому все ще потрібне нове ядро, але TP-Link має понад 50 виправлень для свого мікропрограмного забезпечення.

Щоб було зрозуміло, IoT Inspector не перевірив, чи працюють ці виправлення чи ні. І навіть якщо вони працюють, ці маршрутизатори все ще вразливі до відомих (і, ймовірно, невідомих) експлойтів.

Шо тобі варто зробити?

Незалежно від того, використовуєте ви один із уражених маршрутизаторів чи ні, я пропоную вручну оновити мікропрограму вашого маршрутизатора та ввімкнути автоматичні оновлення (якщо вони ще не ввімкнені). Це гарантує, що ваш маршрутизатор буде захищений від останніх зловживань — або принаймні тих, які виробники вирішили виправити.

Ви також повинні встановити безпечний пароль Wi-Fi і вимкнути такі функції, як WPS (Wi-Fi Protected Setup) і UPnP (Universal Plug and Play), які відкривають вашу мережу для шкідливих програм і регулярно критикують ФБР за численні недоліки безпеки.

І якщо ви використовуєте неймовірно старий маршрутизатор (або пристрій NAS, якщо на те пішло), вам слід серйозно подумати про оновлення. Старе мережеве обладнання часто сповнене відомих уразливостей, які виробники просто не хочуть виправляти.

Щоб отримати додаткову інформацію про захист вашого маршрутизатора, перегляньте наш докладний посібник у How-To Geek.

Джерело: IoT Inspector, CHIP Magazine через Bleeping Computer