Questi popolari router Wi-Fi sono incubi di sicurezza

I ricercatori di sicurezza di IoT Inspector hanno collaborato con CHIP Magazine per testare nove dei router Wi-Fi domestici più popolari per exploit e vulnerabilità. I risultati sono sorprendenti: non solo questi router sono scarsamente protetti, ma soffrono di vulnerabilità che i ricercatori di sicurezza hanno identificato per la prima volta mesi o anni fa.

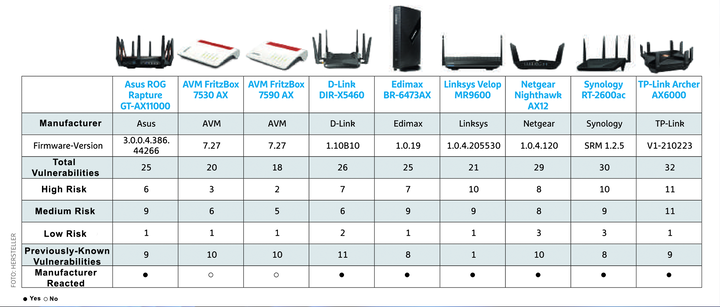

I router testati da IoT Inspector e CHIP provengono da ASUS, AVM, D-Link, Edimax, Linksys, Netgear, Synology e TP-Link. Tutti hanno eseguito l’ultima versione del firmware del produttore e ci sono buone probabilità che le vulnerabilità riscontrate in questi router esistano in altri modelli delle stesse marche.

Ecco i risultati dettagliati di IoT Inspector e CHIP Magazine, comprese alcune buone notizie che dimostrano l’importanza di questo tipo di ricerca.

I risultati di IoT Inspector e CHIP Magazine

Le parti sul lato sinistro di questo grafico sono state tradotte dal tedesco. Ispettore IoT, CHIP

Prima di entrare in tutti i terribili difetti di questi router popolari, devo prendermi un momento e spiegare come IoT Inspector ha eseguito questi test. Vedi, IoT Inspector è una società di software che vende uno strumento automatizzato di analisi della sicurezza per router e altri dispositivi connessi.

IoT Inspector ha eseguito il firmware di ciascun router tramite questo strumento automatizzato per testare oltre 5.000 CVE e altri problemi di sicurezza. Ecco cosa ha trovato:

Ecco i risultati dei test di IoT Inspector e CHIP:

- I nove router soffrono di un totale di 226 difetti.

- Archer AX6000 di TP-Link è il più grande trasgressore, soffrendo di 32 bug di sicurezza.

- L’RT-2600ac di Synology è al secondo posto, con 30 falle di sicurezza.

- La maggior parte dei difetti di sicurezza identificati sono a rischio "alto" o "medio".

- Ogni router testato soffre di una vulnerabilità nota che è stata lasciata senza patch.

Sebbene i ricercatori non abbiano condiviso informazioni molto dettagliate su questi difetti e bug di sicurezza, hanno pubblicato una vulnerabilità critica trovata nel router DIR-X460 di D-Link. Ecco in breve: IoT Inspector ha trovato un modo per inviare aggiornamenti firmware dannosi al DIR-X460 di D-Link estraendo la sua chiave di crittografia.

Inoltre, IoT Inspector e CHIP hanno pubblicato alcuni dei difetti più comuni riscontrati in questi nove router:

- Password predefinite deboli, come "admin".

- Credenziali hardcoded in testo doloso: dati non crittografati.

- Kernel Linux obsoleto nel firmware del router.

- Funzionalità multimediali e VPN obsolete, che potrebbero essere sfruttate.

- Uso di vecchie versioni di BusyBox.

Tieni presente che chiunque può eseguire questi test, compresi i produttori dei router. Chiaramente, i nove marchi testati qui non si stanno prendendo il tempo per proteggere adeguatamente i loro prodotti.

La buona notizia: i produttori stanno affrontando i problemi

Sara Chaney

Secondo CHIP Magazine, ciascuno dei nove produttori di router ha risposto a questi test e ha rilasciato aggiornamenti del firmware per affrontare le vulnerabilità dei loro prodotti. La maggior parte di queste correzioni riguarda vulnerabilità "a basso rischio", ma è un buon inizio.

Ecco le azioni intraprese da ciascun produttore a seguito di questa indagine. Si noti che questi punti elenco sono stati tradotti dal rapporto di CHIP, che è in tedesco.

- ASUS: ASUS ha esaminato i nostri risultati e ci ha presentato una risposta dettagliata. ASUS ha corretto l’obsoleto BusyBox e ora ci sono aggiornamenti per "curl" e il server web. I problemi relativi alla password di cui ci siamo avvertiti erano file temporanei che il processo rimuove quando viene terminato. Non sono un rischio.

- D-Link: D-Link ci ha ringraziato per il suggerimento e ha pubblicato un aggiornamento del firmware per risolvere i problemi menzionati.

- Edimax: Edimax non ha fatto troppi sforzi per controllare questi problemi, ma ha pubblicato un aggiornamento per risolvere alcuni problemi.

- Linksys: Linksys affronterà tutti i problemi classificati come "alti" e "medi". Eviterà password predefinite in futuro e ha rilasciato un aggiornamento del firmware per eventuali problemi rimanenti.

- Netgear: L’equipaggio di Netgear ha lavorato sodo ed ha esaminato tutti i problemi. Netgear ritiene che alcune delle sue vulnerabilità "ad alto rischio" non siano un grosso problema. Ha spinto un aggiornamento per DNSmasq e iPerf, anche se prima dovrebbero essere risolti altri problemi.

- Synology: Synology sta risolvendo i problemi che abbiamo riscontrato con un aggiornamento del kernel Linux. BusyBox e PHP verranno aggiornati e Synology ripulirà i suoi certificati. Abbastanza divertente, tutti i dispositivi Synology beneficiano di questo aggiornamento.

- TP-Link: l’aggiornamento di BusyBox, CURL e DNSmasq ha eliminato molti dei problemi di TP-Link. Ha ancora bisogno di un nuovo kernel, ma TP-Link ha pianificato oltre 50 correzioni per il suo firmware.

Giusto per essere chiari, IoT Inspector non ha verificato se queste patch funzionano o meno. E anche se funzionano, questi router sono comunque vulnerabili a exploit noti (e probabilmente sconosciuti).

Cosa dovresti fare?

Indipendentemente dal fatto che utilizzi o meno uno dei router interessati, ti suggerisco di aggiornare manualmente il firmware del router e di abilitare gli aggiornamenti automatici (se non sono già abilitati). In questo modo si assicura che il router sia al sicuro dagli exploit più recenti, o almeno da quelli che i produttori decidono di riparare.

Dovresti anche impostare una password Wi-Fi sicura e disabilitare funzionalità come WPS (Wi-Fi Protected Setup) e UPnP (Universal Plug and Play), che apre la tua rete al malware ed è regolarmente criticato dall’FBI per i suoi numerosi difetti di sicurezza.

E se stai usando un router incredibilmente vecchio (o un dispositivo NAS, se è per questo) dovresti prendere seriamente in considerazione un aggiornamento. Il vecchio hardware di rete è spesso pieno di vulnerabilità note che i produttori semplicemente non si preoccupano di correggere.

Per ulteriori informazioni sulla protezione del router, consulta la nostra guida dettagliata su How-To Geek.

Fonte: IoT Inspector, CHIP Magazine tramite Bleeping Computer